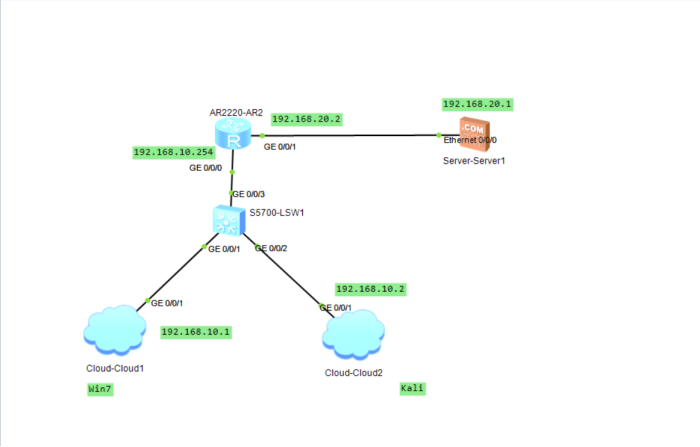

ARP欺骗原理:利用ARP的基本原理,广播获得MAC地址,响应方单播给ARP。 攻击者发送给该主机他的MAC地址以及ip 表示它是路由器,主机会信任这个信息并更新MAC为攻击者地址,导致主机的通信是在和攻击者进行

断网攻击:(kali的路由功能未开启,导致arp欺骗后数据到攻击者那里直接丢弃)

网络拓扑图:

基本配置

首先设置云如下图配置。分别配置为kali和win7的网卡

对路由和服务器的ip进行配置

进入接口 使用IP add ip地址 掩码 进行IP的配置

同样地 配置服务器

注意win7 和 kali的网卡对应云的网卡

对win7的ip进行手动配置为与路由在同一网段下的IP

即192.168.10.0网段下

此时尝试连接路由器 可以ping通

同样地对kali网络进行手动配置 并测试连通性发现可以ping通网关

欺骗之前先查看其mac地址表如下图

开始欺骗,是用命令arpspoof

此时再查看MAC地址表,发现已经被欺骗了

kali mac地址如下图抓包后可看见欺骗后的mac为这个,也验证了上图欺骗完成

打开抓包软件,进行抓包可以看到被欺骗了,网关地址对应的mac地址其实是KALI的mac地址

开启路由功能后 成功登录ftp